Intrusion Detection System, cos'è e come attivare la “trappola” per criminal hacker - Cyber Security 360

Intrusion Detection System, cos'è e come attivare la “trappola” per criminal hacker - Cyber Security 360

Vendita cancelleria, articoli per ufficio, Fornitura mobili e informatica | PENNA FILA TRATTO PEN GIALLO

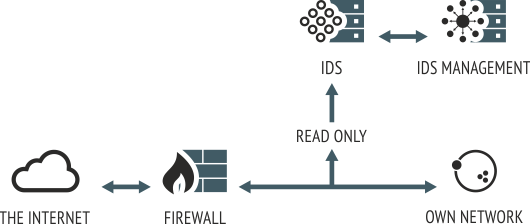

![Definizione] Network Intrusion Detection System (NIDS) – Prado.it Definizione] Network Intrusion Detection System (NIDS) – Prado.it](https://www.prado.it/wp-content/uploads/Definizione-Network-Intrusion-Detection-System-NIDS.jpg)